在数字化转型的浪潮下,软件即服务(SaaS)、平台即服务(PaaS)和基础设施即服务(IaaS)等云计算模式凭借其成本效益、灵活性和可扩展性,已成为企业运营的基石。不少企业在寻求“安全打折”的云计算服务时,往往无意中踏入了风险的雷区。本文旨在探讨所谓“安全打折”的常见来源、潜在风险,并提供如何在不牺牲核心安全的前提下,做出明智选择的实用指南。

一、安全打折的来源:风险往往藏于“优惠”之中

“安全打折”通常并非指服务商明确宣传的安全功能降价,而是指在整体服务价格显著低于市场平均水平时,其安全保障措施可能被削弱或缺失。这些折扣可能出现在以下场景:

- 非主流或新兴服务商:为了快速抢占市场,一些新兴或小型云服务商可能提供极具吸引力的价格。但其安全团队规模、技术积累、合规认证(如ISO 27001、GDPR、等级保护等)可能尚不完善,安全投入可能成为其成本压缩的牺牲品。

- 配置不当或默认设置:即便是主流云服务商(如AWS、Azure、阿里云),其服务默认配置也可能并非最安全状态。用户为图方便或节省管理成本,直接使用默认或宽松的安全组、网络访问策略、身份与访问管理(IAM)权限,相当于在安全上主动“打折”。

- 未经授权的“影子IT”:企业内部门或个人绕过IT采购流程,自行订阅廉价甚至免费的云服务。这些服务通常缺乏企业级的安全管控、审计日志和数据备份,构成巨大的安全盲点。

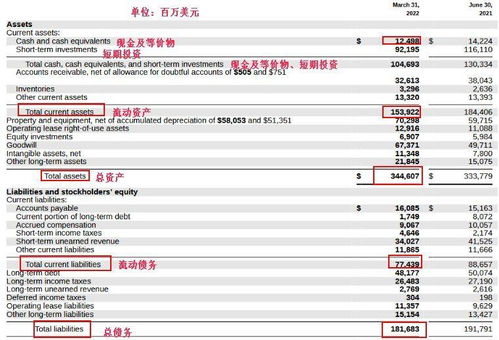

- 过于聚焦成本,忽视安全条款:在采购合同中,企业可能过度关注计算、存储的单价,而忽略了服务等级协议(SLA)中关于数据安全、隐私保护、事件响应时间、数据主权和灾备恢复的具体条款,这些条款的缺失或模糊即为安全折扣。

二、安全打折的潜在风险:代价可能远超节省

选择在安全上妥协的服务,可能导致以下严重后果:

- 数据泄露与合规风险:安全防护不足易导致敏感数据(客户信息、知识产权、财务数据)被窃取,引发巨额罚款、法律诉讼及品牌声誉的毁灭性打击,尤其在GDPR、网络安全法等严格法规下。

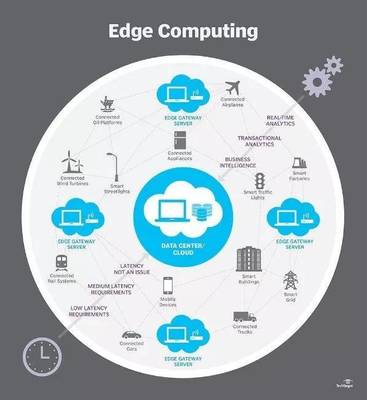

- 服务中断与业务损失:廉价的云服务可能缺乏高可用性架构和有效的DDoS防护,导致服务不可用,直接造成业务收入损失和客户流失。

- 供应链攻击入口:安全性薄弱的云服务可能成为攻击者侵入企业核心网络的跳板,危及整个IT生态。

- 长期成本不降反升:事后补救安全漏洞、处理数据泄露事件、迁移至更可靠平台所花费的成本,往往远超初期节省的费用。

三、如何明智选择:在成本与安全间寻求平衡

追求性价比无可厚非,但安全应是不可逾越的底线。以下策略有助于企业在享受云计算优势的筑牢安全防线:

- 实施全面的供应商安全评估:

- 认证与审计:优先选择拥有国际/国内权威安全合规认证的服务商,并要求其提供独立的第三方审计报告。

- 安全架构:深入了解其数据中心物理安全、网络隔离、加密机制(传输中与静态)、漏洞管理流程。

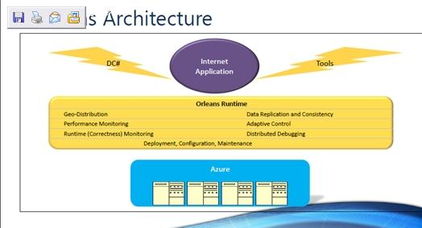

- 责任共担模型:清晰理解云安全责任共担模型。服务商负责“云本身的安全”,用户需负责“云内内容的安全”。明确自身需要配置和管理哪些安全措施。

- 强化自身安全配置与管理:

- 最小权限原则:严格执行IAM策略,确保每个用户、应用程序仅拥有完成其任务所必需的最低权限。

- 安全配置基线:依据行业最佳实践(如CIS基准)或云安全态势管理(CSPM)工具,持续检查和修复不安全的配置。

- 数据加密:对敏感数据始终启用加密,并自主管理加密密钥(如使用云服务商的密钥管理服务KMS)。

- 监控与日志:全面启用并集中管理云平台的访问日志、操作审计日志,利用安全信息和事件管理(SIEM)工具进行实时威胁检测与响应。

- 建立云安全治理框架:

- 制定明确的云服务采购和使用政策,杜绝“影子IT”。

- 定期对云上资产进行安全评估和渗透测试。

- 为所有关键业务制定并演练灾难恢复与业务连续性计划。

4. 考虑专业云安全服务:

如果内部安全资源有限,可以考虑采购云服务商提供的进阶安全服务(如AWS GuardDuty、Azure Security Center),或借助第三方云安全访问代理(CASB)、云工作负载保护平台(CWPP)等工具,提升整体安全可见性和防护能力。

###

在云计算领域,“安全打折”本质上是一种高风险的成本转移。真正的“省钱”之道,不在于寻找安全薄弱环节的廉价服务,而在于通过精心的规划、明智的供应商选择、持续的安全配置管理和对责任共担模型的深刻理解,构建一个既经济高效又稳健可靠的云环境。记住,在网络安全的世界里,前期在安全上的每一分明智投资,都是为了规避未来可能发生的、无法承受的损失。切勿让短期的价格折扣,为企业埋下长期的灾难隐患。